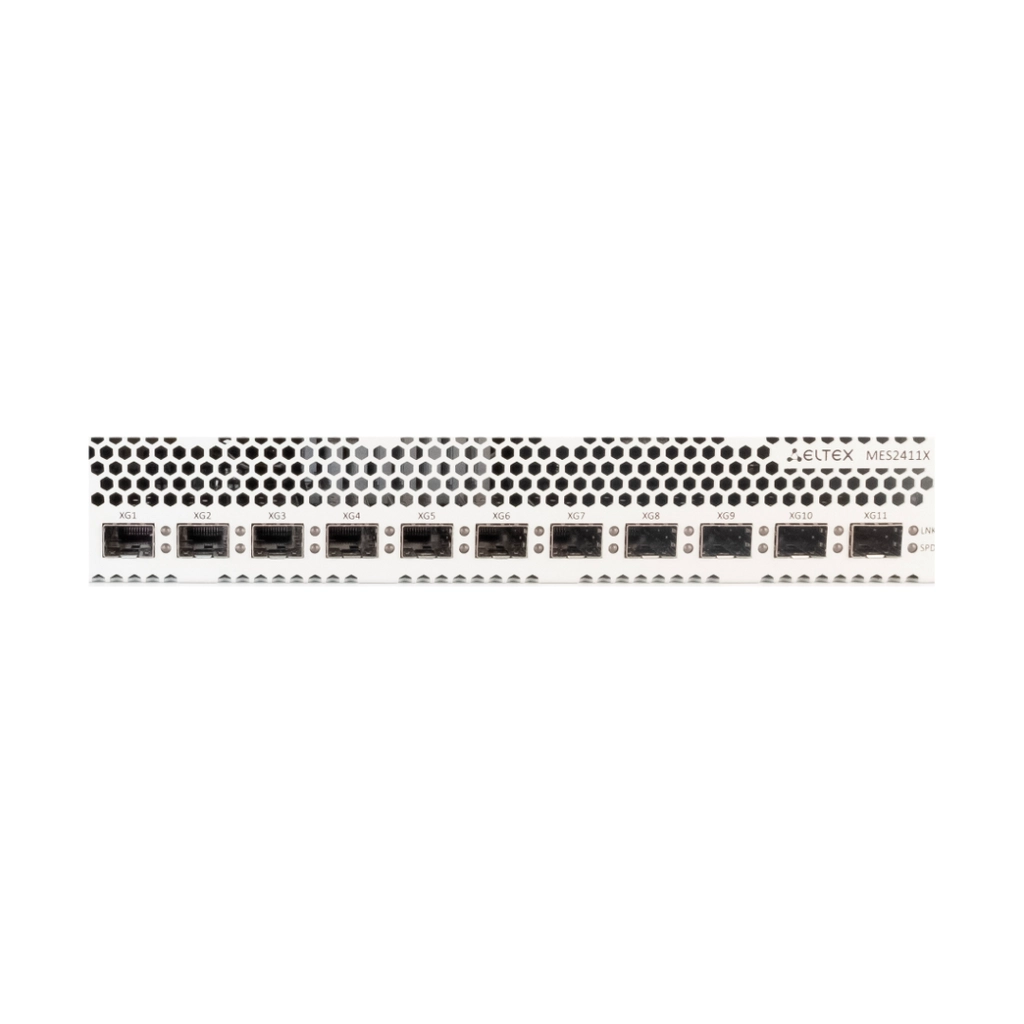

MES2411X Eltex | Коммутатор 8 портов 1G, 11 портов 10G

Общие параметры MES2411X Eltex

| Статус Минпромторг | Да |

| РРПП (ПП 719) | 10804207 |

Физические интерфейсы

| Кол-во портов DOWNLINK | 8 |

| Тип DOWNLINK | RJ-45 |

| Скорость DOWNLINK | 1G |

| Кол-во портов UPLINK | 11 |

| Тип UPLINK | SFP+ |

| Скорость UPLINK | 10G |

| Количество портов | 8x1G, 11xSFP+ |

| Количество портов 10/100/1000BASE-T (RJ-45) | 8 |

| Количество портов 1000BASE-X (SFP) / 10GBASE-R (SFP+) | 11 |

| Консольный порт | RS-232 (RJ-45) |

Производительность

| Пропускная способность, Гбит/с | 236 |

| Производительность на пакетах длиной 64 байта (значение указано для односторонней передачи), MPPS | 175.5 |

| Объём буферной памяти | 2 Мбайт |

| Объём ОЗУ | 512 Мбайт (DDR3) |

| Объём ПЗУ | 64 Мбайт (SPI Flash) |

| MAC таблица | 32 768 |

| Количество ARP записей | 1000 |

| Таблица VLAN | 4094 |

| Количество групп L2 Multicast (IGMP Snooping) | 4094 |

| Количество L3 интерфейсов | 20 VLAN, до 5 IPv4-адресов в каждом VLAN, до 512 IPv6 GUA суммарно для всех VLAN |

| Количество маршрутов L3 IPv4 Unicast | 2048 |

| Количество маршрутов L3 IPv6 Unicast | 512 |

| Количество VRF (включая VRF по умолчанию) | нет |

| Количество VRRP-маршрутизаторов | 32 |

| Максимальный размер ECMP-групп | нет |

| Количество правил SQinQ (ingress / egress) | 2048 / 1024 |

| Количество правил ACL, общее (MAC + IPv4 / IPv6) |

1405 |

| Количество правил ACL MAC, максимальное (если правил ACL IPv4 / IPv6 = 0) |

765 |

| Количество правил ACL IPv4 / IPv6, максимальное (если правил MAC ACL = 0) |

640 / 320 |

| Количество правил ACL в одном ACL | 1 |

| Количество групп LAG (Link Aggregation Groups) | 64, до 8 портов в одном LAG |

| Качество обслуживания QoS, выходные очереди на порт | 8 |

| Максимальный размер Jumbo-фрейма, байт | 12 288 |

Функции

| Набор функций соответствует версии ПО | 10.4.3.4 |

| Уровень коммутатора | L3 |

| Поддержка стекирования | да |

| Кол-во устройств в стеке | 8 |

| Поддержка сверхдлинных кадров (Jumbo frames) | да |

| Поддержка ERPS (G.8032v2) | да |

| Поддержка MLAG (Multi-Switch Link Aggregation Group) | нет |

| Поддержка Q-in-Q | да |

| Поддержка Selective Q-in-Q | да |

| Технология EVPN/VXLAN | нет |

Физические характеристики

| Питание, ток | AC |

| Питание, В | 100-240 В |

| Разъем для АКБ | нет |

| Технология PoE | нет |

| Максимальная потребляемая мощность, Вт | 35 |

| Аппаратная поддержка Dying Gasp | нет |

| Рабочая температура окружающей среды | от -20 до +50 °С |

| Рабочая влажность | не более 80 % |

| Тепловыделение, Вт | 35 |

| Тип охлаждения | активное |

| Направление обдува | FTB |

| Установка в стойку | 1U |

| Габариты коммутатора (Ш х В х Г), мм | 430 x 44 x 203 |

Ключевые особенности

| Ключевые особенности | 8 медных и 11 оптических портов |

Габариты и вес

| Размер коробки ШхВхГ, мм | 550 x 85 x 270 |

| Вес брутто, кг | 2.57 |

Ключевые особенности

- Пропускная способность 236 Гбит/с

- Неблокируемая коммутационная матрица

- Расширенные функции L2

- Коммутатор L3

- Поддержка Multicast (IGMP Snooping, MVR)

- Расширенные функции безопасности (L2-L4 ACL, IP Source Guard, Dynamic ARP Inspection и др.)

- Front-to-back вентиляция

Коммутатор осуществляет подключение конечных пользователей к сетям крупных предприятий, пред-приятий малого и среднего бизнеса, а также к сетям операторов связи с помощью интерфейсов 1G/10G.

Функциональные возможности коммутатора обеспечивают поддержку виртуальных локальных сетей, многоадресных групп рассылки и расширенные функции безопасности.

Линейка коммутаторов серии 24xx продолжает расширяться новыми моделями. Коммутатор MES2411X, в отличии от предшествующих MES2408x и MES2428x, имеет аплинки 10G и пропускную способность 236 Гбит/с.

Услуги, входящие в сертификат:

- Диагностика оборудования

- Бесплатный ремонт, если диагностирован гарантийный случай

- Платный ремонт, если диагностирован не гарантийный случай

по МСК и НСК

- Сертификат привязан к серийному номеру оборудования

- Гарантийное обслуживание является непрерывным

- Максимальный срок гарантийного обслуживания - 5 лет

Способы обращения в техническую поддержку:

- Интернет портал. Удобно для сложных вопросов. Все ответы будут зафиксированы, и они никогда не потеряются

- Email. Удобно для простых вопросов. Вопрос и Вам ответят сразу

- «Душевный» чат в Telegram. Для интересных и нестандартных вопросов. Можно получить ответ и воспользоваться опытом коллег.

по МСК и НСК

- Сертификат привязан к серийному номеру оборудования

Способы обращения в техническую поддержку:

- Интернет портал. Удобно для сложных вопросов. Все ответы будут зафиксированы, и они никогда не потеряются

- Email. Удобно для простых вопросов. Вопрос и Вам ответят сразу

- «Душевный» чат в Telegram. Для интересных и нестандартных вопросов. Можно получить ответ и воспользоваться опытом коллег.

- Сертификат привязан к серийному номеру оборудования

*Next Business Shipping - на следующий день

Услуги, входящие в сертификат:

- Отправка оборудования на подмену на время ремонта на следующий рабочий день

- Диагностика неисправного оборудования

- Бесплатный ремонт, если диагностирован гарантийный случай

- Платный ремонт, если диагностирован не гарантийный случай

по МСК и НСК

- Сертификат привязан к серийному номеру оборудования

- Сертификат приобретается только при наличии действующей стандартной/расширенной гарантии

Для того, чтобы произвести загрузку/выгрузку файла конфигурации с использованием CLI необходимо подключиться к коммутатору при помощи терминальной программы (например HyperTerminal) по протоколу Telnet или SSH, либо через последовательный порт.

Для загрузки файла первоначальной конфигурации с TFTP сервера необходимо в командной строке CLI ввести команду:console# copy tftp:// xxx.xxx.xxx.xxx/File_Name.conf startup-config

где

- xxx.xxx.xxx.xxx - IP-адрес TFTP сервера, с которого будет производиться загрузка конфигурационного файла;

- File_Name - имя конфигурационного файла;

и нажать Enter.

Для выгрузки файла первоначальной конфигурации на TFTP сервер, необходимо в командной строке CLI ввести следующую команду:console# copy startup-config tftp:// xxx.xxx.xxx.xxx/File_Name.conf

где

- xxx.xxx.xxx.xxx - IP-адрес TFTP сервера, на который будет производиться выгрузка конфигурационного файла;

- File_Name - имя конфигурационного файла;

и нажать Enter.

Для выполнения загрузки файла начальной конфигурации startup config на коммутатор необходимо воспользоваться командой

console# copy tftp://x.x.x.x/test.conf startup-config

Имя файла конфигурации на сервере обязательно должно быть с расширением ".conf".

В начале файла конфигурации необходимо добавить строку "#ISS config ver. 10; SW ver. Номер_версии_ПО for MES2424 rev.B. Do not remove or edit this line".

На коммутаторах MES1400/MES2400 реализован функционал замены running-config конфигурацией из файла в памяти коммутатора без перезагрузки.replace running-config flash:path

Пример выполнения команды :console#replace running-config flash:test.txt

This command will replace the current switch configuration. Do you want to continue? (Y/N)[N]

Writing running-config to file '/mnt/runningbackup.conf'...

Running-config written successfully

Calculating diff...

Applying diff commands... (step 1)

... 50%

... 100%

Applying diff commands... (step 2)

Applying diff commands... (step 3)

Cleaning up memory...

Commands that are not applied:

<empty>

| MES1428 | MES2408 | MES2408B | MES2408C | MES2408CP | MES2408IP DC1 | MES2408P | MES2408PL | MES3708P | MES3710P | MES2428 | MES2428B | MES2428P | MES2424 | MES2424 rev.B | MES2424B | MES2424B rev.B | MES2424FB | MES2424P | MES2410-08DP | MES2410-08DU | MES2420B-24D | MES2448 DC | MES2448B | MES2448B rev.B | MES2420-48P | MES2448P | MES2411X | MES2411X rev.B | MES3400-24 | MES3400I-24 | MES3400-24F | MES3400-48 | MES3400-48F | |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| MES1428 | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408 | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408B | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408C | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408CP | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408IP DC1 | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408P | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2408PL | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES3708P | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES3710P | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2428 | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

| MES2428B | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2428P |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424 |

- | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424 rev.B |

- | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424B |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424B rev.B |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424FB |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2424P |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2410-08DP |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2410-08DU |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2420B-24D |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - | - |

|

MES2448 DC |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - | - | - | - |

|

MES2448B |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - |

|

MES2448B rev.B |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - | - | - | - | - |

|

MES2420-48P |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - | - |

|

MES2448P |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - | - | - | - |

|

MES2411X |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - |

|

MES2411X rev.B |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | + | - | - | - | - | - |

|

MES3400-24 |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - | - |

|

MES3400I-24 |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - | - |

|

MES3400-24F |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - | - |

|

MES3400-48 |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + | - |

|

MES3400-48F |

- | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | - | + |

Стек из коммутаторов Eltex — объединение двух или более (до восьми) управляемых однотипных коммутаторов согласно матрице стекирования, предназначенное для увеличения числа портов. Стек идентифицируется как один логический коммутатор — один IP-адрес, один системный MAC-адрес.

Перед выполнением настроек стекирования следует убедиться, не активна ли в текущий момент какая-либо стековая конфигурация (например, стековые порты) командой show stack configuration .

Конфигурация коммутатора:

console(config)# stack configuration links te1-4

возможные варианты синтаксиса при настройке:

stack configuration links te 1-2

stack configuration links te 1, te3

Внимание - настроить можно только два порта одновременно

console(config)# stack configuration unit-id 1-8

Конфигурация стекирования будет применена после перезагрузки.

Перезагрузка определенного unit:

console# reload unit 2

Процедура обновления ПО стека:

При обновлении ПО, файл загружается на Master юнит, далее автоматически выполняется синхронизация файлов ПО Master юнита с остальными юнитами в стеке

При перезагрузке для обновления, ПО обновляется на всех юнитах одновременно.

Ссылка на матрицу стекирования для MES14xx/24xx/3400-xx/37xx.

Для мониторинга параметров окружения коммутатора, таких как состояние вентиляторов, температурные значения термодатчика, утилизация CPU и др. используется команда:

Пример для MES2408C AC:console# show env all

RAM Threshold : 100%

Current RAM Usage : 75%

CPU utilization : Enabled

CPU Threshold : 100%

CPU Usage for 5 sec : 4%

CPU Usage for 1 min : 2%

CPU Usage for 5 min : 2%

Min power supply : 100v

Max power supply : 230v

Current power supply : 230v

Max Temperature : 80C

Min Temperature : -30C

Current Temperature : 32C

Flash Threshold : 100%

Current Flash Usage : 68%

Mgmt Port Routing : Disabled

Reset-button mode : Enabled

CPU tasks utilization : Enabled

Task name 5 seconds 1 minute 5 minutes

--------- --------- -------- ---------

TMR# 0% 0% 0%

PKTT 0% 0% 0%

VcmT 0% 0% 0%

SMT 0% 0% 0%

CFA 0% 0% 0%

IPDB 0% 0% 0%

L2DS 0% 0% 0%

BOXF 0% 0% 0%

ERRD 0% 0% 0%

ELMT 0% 0% 0%

EOAT 0% 0% 0%

FMGT 0% 0% 0%

AstT 0% 0% 0%

PIf 0% 0% 0%

LaTT 0% 0% 0%

CMNT 0% 0% 0%

VLAN 0% 0% 0%

GARP 0% 0% 0%

FDBP 0% 0% 0%

SnpT 0% 0% 0%

QOS 0% 0% 0%

SMGT 0% 0% 0%

CPUU 0% 0% 0%

BAKP 0% 0% 0%

RT6 0% 0% 0%

IP6 0% 0% 0%

PNG6 0% 0% 0%

RTM 0% 0% 0%

IPFW 0% 0% 0%

UDP 0% 0% 0%

ARP 0% 0% 0%

PNG 0% 0% 0%

SLT 0% 0% 0%

SAT 0% 0% 0%

TCP 0% 0% 0%

RAD 0% 0% 0%

TACT 0% 0% 0%

DHRL 0% 0% 0%

DHC 0% 0% 0%

DCS 0% 0% 0%

PIA 0% 0% 0%

L2SN 0% 0% 0%

HST 0% 0% 0%

HRT1 0% 0% 0%

HRT2 0% 0% 0%

HRT3 0% 0% 0%

CLIC 2% 0% 0%

CTS 0% 0% 0%

SSH 0% 0% 0%

LLDP 0% 0% 0%

LBD 0% 0% 0%

LOGF 0% 0% 0%

SNT 0% 0% 0%

STOC 0% 0% 0%

HWPK 0% 0% 0%

MSR 0% 0% 0%

Dry contacts states

Pair State

---- ---------

Dying Gasp status : Enabled

Также вывод параметров доступен блочно. Например, для мониторинга утилизации CPU можно использовать команду:console# show env cpu

CPU utilization : Enabled

CPU Threshold : 100%

CPU Usage for 5 sec : 5%

CPU Usage for 1 min : 2%

CPU Usage for 5 min : 2%

Для мониторинга доступны следующие блоки:

console# show env CPU

console# show env RAM

console# show env dry-contacts

console# show env dying-gasp

console# show env flash

console# show env power

console# show env reset-button

console# show env tasks

console# show env temperature

Для настройки приветствия авторизованных пользователей при подключении к коммутатору требуется в глобальном режиме конфигурации выполнить команду:

console(config)# banner login string

где string — текст приветствия длиной до 256 символов.

При вводе команды без параметра string коммутатор предложит ввести текст приветствия, который должен быть ограничен 1024 символами и заканчиваться на "@", пример:

console# configure

console(config)# banner login

Enter the banner text up to 1024 characters. End with symbol '@'

_________________________________________________

_________________________________________________

!Hello!Hello!Hello!Hello!Hello!Hello!Hello!Hello!

_________________________________________________

_________________________________________________

console(config)# exit

console#

Для настройки приветствия неавторизованных пользователей при подключении к коммутатору требуется в глобальном режиме конфигурации выполнить команду:console(config)# banner exec

коммутатор предложит ввести текст приветствия,который должен быть ограничен 1024 символами и заканчиваться на "@", пример:console# conf t

console(config)# banner exec

Enter the banner text up to 1024 characters. End with symbol '@'

_________________________________________________

_________________________________________________

!Hello!Hello!Hello!Hello!Hello!Hello!Hello!Hello!

_________________________________________________

_________________________________________________

console(config)# exit

console# exit

<134> 15-Jan-1970 04:29:56.080 CLI-6-User admin logged out from console

login: admin

Password:

<129> 15-Jan-1970 04:29:59.660 CLI-1-Attempt to login as admin via console Succeeded

_________________________________________________

_________________________________________________

!Hello!Hello!Hello!Hello!Hello!Hello!Hello!Hello!

_________________________________________________

_________________________________________________

<134> 15-Jan-1970 04:29:59.670 CLI-6-User admin logged in via console

console#

Для того, чтобы произвести обновление ПО с использованием CLI необходимо подключиться к коммутатору при помощи терминальной программы (например HyperTerminal) по протоколу Telnet или SSH, либо через последовательный порт.

Настройки терминальной программы при подключении к коммутатору через последовательный порт:

- выбрать соответствующий последовательный порт.

- установить скорость передачи данных – 115200 бит/с.

- задать формат данных: 8бит данных, 1 стоповый бит, без контроля четности.

- отключить аппаратное и программное управление потоком данных.

- задать режим эмуляции терминала VT100 (многие терминальные программы используют данный режим эмуляции терминала в качестве режима по умолчанию).

Загрузка файла системного ПО в энергонезависимую память коммутатора.

- Для моделей коммутаторов MES1428, MES2408, MES2428, MES3708P используются файлы системного ПО и начального загрузчика mes2400-xxxx-xxx.iss, mes2400-xxxx-xxx.boot.

- Для моделей коммутаторов MES2424 используются файлы системного ПО и начального загрузчика mes2424-xxxx-xxx.iss, mes2424-xxxx-xxx.boot.

- Для моделей коммутаторов MES2448, MES2411x используются файлы системного ПО и начального загрузчика mes2448-xxxx-xxx.iss, mes2448-xxxx-xxx.boot.

1. Загрузка файла начального загрузчика в энергонезависимую память коммутатора

Для загрузки файла начального загрузчика необходимо в командной строке CLI ввести следующую команду:console# copy tftp://<ip-address>/filename boot

где

- <ip-address> - IP-адрес TFTP-сервера, с которого будет производиться загрузка файла начального загрузчика;

- filename - имя файла начального загрузчика.

Процесс копирования выглядит следующим образом:console# copy tftp://<ip-address>/filename.boot boot

Erasing bootloader sector and starting copy operation...

...Completed: 10 %...

...Completed: 20 %...

...Completed: 30 %...

...Completed: 40 %...

...Completed: 50 %...

...Completed: 60 %...

...Completed: 70 %...

...Completed: 80 %...

...Completed: 90 %...

Copied tftp://<ip-address>/filename.boot ==> boot

Если загрузка файла начального загрузчика прошла успешно, то появится сообщение вида:Copied tftp://<ip-address>/filename.boot ==>boot

Перейти к пункту 2 инструкции.

Если процесс обновления прерывается сообщением %Copied invalid bootloader file, то нужно проверить целостность файла начального загрузчика на tftp-сервере.

Если процесс обновления прерывается сообщением %Unable to copy remote bootloader file, то нужно проверить:

- Доступность tftp-сервера

- Наличие файла и его соответствие модели устройства.

После устранения ошибок нужно повторить загрузку файла начального загрузчика и перейти к пункту 2.

2. Загрузка файла системного ПО в энергонезависимую память коммутатора

Для загрузки файла системного ПО необходимо в командной строке CLI ввести следующую команду:console# copy tftp://<ip-address>/filename.iss image

где

- <ip-address> - IP-адрес TFTP-сервера, с которого будет производиться загрузка файла системного ПО;

- filename - имя файла системного ПО.

Процесс копирования выглядит следующим образом:

console# copy tftp://<ip-address>/filename.iss image

Erasing bootloader sector and starting copy operation...

...Completed: 10 %...

...Completed: 20 %...

...Completed: 30 %...

...Completed: 40 %...

...Completed: 50 %...

...Completed: 60 %...

...Completed: 70 %...

...Completed: 80 %...

...Completed: 90 %...

Copied tftp://<ip-adress>/filename.iss image ==> image

Если загрузка файла системного ПО прошла успешно, то появится сообщение вида:Copied tftp://<ip-address>/filename.iss ==>image

Перейти к пункту 3 инструкции.

Если процесс обновления прерывается сообщением %Copied invalid image, то нужно проверить целостность файла начального загрузчика на tftp-сервере.

Если процесс обновления прерывается сообщением %Unable to copy remote image, то нужно проверить:

- Доступность tftp-сервера

- Наличие файла и его соответствие модели устройства.

После устранения ошибок нужно повторитьзагрузку файла системного ПО и перейти к пункту 3.

3. Выбор файла системного ПО, который будет активен после перезагрузки коммутатора

По умолчанию файл системного ПО загружается в неактивную область памяти (Inactive image) и будет активным после перезагрузки коммутатора (Active after reboot).

console#show bootvar

Active image : RUNTIME2

Version : 10.4.3.3

Commit : b74f2cf7

Build : 0 (master)

MD5 Digest : 91e1d5c0a41647e9cd325f5997e7dcfe

Time : Tue, 23 Dec 2025 12:34:05 +0700

Inactive after reboot

Inactive image : RUNTIME1

Version : 10.4.3.4

Commit : 67eeccdf

Build : 0 (master-10.4.3.4)

MD5 Digest : d5f715912278315a4660c20221492b07

Time : Tue, 10 Feb 2026 17:17:08 +0700

Active after reboot

4. Перезагрузка коммутатора

Для выполнения перезагрузки необходимо выполнить команду reload.

Начиная с версии ПО 10.4.2, в коммутаторах MES14xx, MES24xx, MES3400-xx и MES37хх изменилась схема наименования интерфейсов — они получили номер юнита в стеке. Например:

- В старых версиях: GigabitEthernet 0/1

- В новых версиях: GigabitEthernet 1/0/1

Такие имена интерфейсов не распознаются в версиях ПО ниже 10.4.х и могут привести к тому, что конфигурация не загрузится в случае downgrade ПО.

Чтобы избежать потери конфигурации, необходимо заранее подготовить конфигурационный файл, заменив несовместимые имена интерфейсов.

Шаги по безопасному downgrade:

1. Скопируйте текущую конфигурацию на TFTP-сервер. Для этого необходимо подключиться к коммутатору при помощи терминальной программы по протоколу Telnet или SSH, либо через последовательный порт и выполнить команду:copy startup-config tftp://<IP-сервера>/startup.conf

2. Отредактируйте конфигурацию. Откройте файл startup.conf в любом текстовом редакторе (например, Notepad++, VS Code). Найдите и замените все интерфейсы вида 1/0/X на 0/X

3. Загрузите модифицированную конфигурацию обратно на коммутатор при помощи команды:

copy tftp://<IP-сервера>/startup.conf startup-config

4. Выполните downgrade версии ПО. Для этого необходимо скопировать ПО нужной версии (например, 10.3.6.13) на коммутатор при помощи команд:

copy tftp://<IP-сервера>/mes2424-1036-R4.iss image

copy tftp://<IP-сервера>/mes2424-1036-R4.boot boot

5. Перезагрузите коммутатор следующей командой:reload

Изменения в логике отображения команды no shutdown в конфигурации при переходе с 10.2.7 (и выше) на версии ниже 10.2.7 :

По причине смены формата конфигурации между версиями 10.2.6.2 (и ниже) и 10.2.7 (и выше) , которые затронули логику отображения команды no shutdown на портах, при откате версии ПО все порты перейдут в состояние shutdown. При downgrade версии в startup-config должна лежать конфигурация предыдущей версии ПО с явно прописанной командой no shutdown на всех портах.

- Изменение в синтаксисе команд ААА при переходе с 10.2.6 (и выше) на версии ниже 10.2.6:

Изменен синтаксис команд login authenthication, enable authenthication, которые приведены к виду aaa authenthication {login | enable}. Для того,чтобы при downgrade на версию 10.2.6 (и ниже) команды аутентификации отработали корректно, в startup-config требуется записать настройки в старом формате:

- Изменения в синтаксисе команды logging-file и logging-server в конфигурации при переходе с 10.2.7.2 (и выше) на версии ниже 10.2.7.2:

Синтаксис команд logging-file | logging-server <priority> приведен к виду logging-file | logging-server <facility> <severity>. Для того, чтобы при откате на версию ниже 10.2.7.2 команды логирования работали корректно, необходимо в startup-config записать команды в старом формате:

В версии ПО 10.2.8 был доработан механизм ААА

Список изменений:

1. Добавлен алгоритм действий chain при отказе аутентификации на сервере.

2. Добавлена возможность настроить пользовательский список серверов, с помощью user-defined

3. Добавлена возможность применить созданный список аутентификации к line [console | telnet | ssh ]

4. Настройка механизма повышения привилегий пользователей осуществляется в контексте line

Пример конфигурации для версии 10.2.8 (и выше):

!

aaa authentication mode chain #включаем метод chain(по умолчанию break)

aaa authentication default radius local #по умолчанию дефолтный список работает для всех line

aaa authentication user-defined named_list_test tacacs local #создаем пользовательский список, а затем добавляем к line

!

line ssh

aaa authentication login named_list_test #задаем список с методами аутентификации при входе

aaa authentication enable named_list_test #задаем список для повешения уровня привилегий

!

!!!Важно: Так как вышеуказанные доработки затронули синтаксис команд, при обновлении с ранних версии ПО на 10.2.8 и позднее, конфигурация блока ААА конвертируется в соответствии с новым форматом.

Примеры преобразования конфигурации при обновлении:

1. Если в конфигурации имеем одинаковый список аутентификации для login и enable, то конфигурация преобразуется в дефолтный список: aaa authentication default <method_list>:

old_conf:aaa authentication login radius local

aaa authentication enable radius local

new_conf:aaa authentication default radius local

2. Если список аутентификации для login и enable отличается, настройка которая отличается от дефолтного параметра, преобразуется в aaa authentication user-defined <list_№> <method_list> а затем привязывается для всех line:

old_conf:aaa authentication login radius local

new_conf:!

aaa authentication user-defined list_1 radius local

!

line console

aaa authentication login list_1

!

line telnet

aaa authentication login list_1

!

line ssh

aaa authentication login list_1

!

3. Если были пользовательские настройки для line, то создается список <list_№> и привязывается к необходимым line

old_conf:aaa authentication login radius

!

line console

aaa authentication login local

!

line telnet

aaa authentication enable tacacs

new_conf:!

aaa authentication user-defined list_2 local

aaa authentication user-defined list_3 tacacs

aaa authentication user-defined list_1_glob radius

!

line console

aaa authentication login list_2

!

line telnet

aaa authentication login list_1_glob

aaa authentication enable list_3

!!!Важно: При downgrade c версии 10.2.8 (и выше) в startup-config должна лежать конфигурация предыдущей версии ПО

Кнопка "F" - функциональная кнопка для перезагрузки устройства и сброса к заводским настройкам:

- при нажатии на кнопку длительностью менее 10 с. происходит перезагрузка устройства;

- при нажатии на кнопку длительностью более 10 с. происходит сброс настроек устройства до заводской конфигурации.

Отключить кнопку можно командой:console(config)# reset-button disable

Чтобы запретить сброс устройства к заводским настройкам, но разрешить перезагрузку, следует ввести команду:console(config)# reset-button reset-only

Интерфейс командной строки предоставляет возможность перенаправления вывода команд в произвольный файл на ПЗУ.

Для того, чтобы копировать вывод команды в файл (перезаписать файл, если такой уже существует), требуется после набора команды отображения информации добавить символ «>» и указать имя файла.

Для того, чтобы копировать вывод команды в конец файла, после набора команды отображения информации добавить символ «>>» и указать имя файла.

Примеры использования:сonsole# show running-config >> /mnt/directory/filename (шаблон)

сonsole# show tech-support > /mnt/tech-support (создаст или перезапишет файл tech-support в корневой директории)

сonsole# show running-config >> /mnt/tech-support (добавит вывод в конец файла tech-support)

Проверить, что файл был создан:

console# dir

Flags:

d - directory

r - readable

w - writable

x - executable

Free memory: 11960320 out of 67108864 bytes (17%)

Directory: /mnt/

Flag File Size Last Modified File Name

------ ----------- -------------------- --------------------------------------

drwx 0 1970-Jan-01 00:01:46 LogDir/

-rw- 0 1970-Jan-01 00:00:45 authorized_keys

-rw- 20 1970-Jan-01 00:00:45 groups

-rw- 363 1970-Jan-01 00:01:35 iss.conf

-rw- 1284 1970-Jan-01 00:01:35 issnvram.txt

-rw- 18 1970-Jan-01 00:00:45 privil

-rw- 981 1970-Jan-01 13:19:55 run

-rw- 58 1970-Jan-01 00:00:45 users

-rw- 838 1970-Jan-01 13:43:35 tech-support

После этого полученный файл можно выгрузить на сервер, например tftp:сonsole# copy flash:/tech-support tftp://192.168.100.100/techsup

Примечание:

Имя файла для выгрузки на сервер не должно содержать никаких спецсимволов или знаков (-_+!"' и др.).

Допускается использование только латинских букв и цифр. Пример неправильного использования:сonsole# copy flash:/tech-support tftp://192.168.100.100/tech-support

% Enter Valid characters in file name

При просмотре информации командой show можно использовать несколько способов:

- Для вывода информации постранично используем «Space»

- Для вывода информации построчно «Enter»

При использовании команды

console# set cli pagination off

вывод информации командой show будет происходить полностью, не постранично

Коммутаторы MES позволяют резервировать конфигурацию на TFTP и SFTP сервера по таймеру или при сохранении текущей конфигурации.

Настройка:

1) Включаем автоматическое резервирование конфигурации на сервере:console(config)# backup auto

2) Указываем сервер, на который будет производиться резервирование конфигурации.

Пример настройки резервирования конфигурации на TFTP-сервер:console(config)# backup server tftp://10.10.10.1

Пример настройки резервирования конфигурации на SFTP-сервер:console(config)# backup server sftp://username:password@10.10.10.1

3) Указываем путь расположения файла на сервере:console(config)# backup path backup.conf

Примечание: При сохранении к префиксу будет добавляться текущая дата и время в формате ггггммддччммсс.

4) Включаем сохранение истории резервных копий:console(config)# backup history enable

5) Указываем промежуток времени, по истечении которого будет осуществляться автоматическое резервирование конфигурации, в минутах:console(config)# backup time-period 500

6) Включаем резервирование конфигурации при сохранении пользователем конфигурации:console(config)# backup write-memory

Команда show backup позволяет посмотреть информацию о настройках резервирования конфигурации:

console#show backup

Automatic backups : enabled

Backup on write : enabled

Backup history : enabled

File path/prefix : backup.conf

Server address : tftp://10.10.10.1

Backups period(min) : 1

Команда show backup history позволяет посмотреть информацию об удачных попытках резервирования на сервере :

console#show backup history

Index Date & Time Name

--------- ------------------- -------------------------------------------------

1 27.03.2026 13:19:30 tftp://192.168.1.254/backup.conf_20260327131919

Сброс конфигурации к заводским настройкам возможно осуществить через CLI, выполнив команду

console# delete startup-config

и перезагрузив коммутатор, а также при помощи кнопки "F" на лицевой панели.

Для этого необходимо нажать и удерживать кнопку "F" не менее 15 секунд.

Коммутатор автоматически перезагрузится и начнет работу с заводскими настройками.

Очистить текущую конфигурацию (running-config) можно через CLI, выполнив команду

console# clear running-config

Очистка производится без перезагрузки коммутатора. Команда поддержана в ПО начиная с версии 10.2.9.

Функция настройки макрокоманд позволяет создавать унифицированные наборы команд - макросы, которые впоследствии можно применять в процессе конфигурации. Каждый макрос может состоять из одной или нескольких команд. Максимальное количество макросов доступных к созданию = 15.

Для создания макроса в режиме глобальной конфигурации следует задать имя конфигурируемому макросу по команде:

console(config)# macro name 1234

ввести требуемые команды с указанием переменных и символа объявления переменной (в данном примере символ "%"). По окончании ввода макроса следует ввести символ "@":

Enter macro commands, one per line. End with symbol '@'.

conf t

interface gi0/%1

switchport mode access

switchport access vlan %2

description %3

@

По требованию применить команду выполнения макроса. В примере для макроса 1234 на интерфейсе 1/0/6 назначить vlan 10 в режиме access и задать description c именем DESCRIPTION

console# macro apply 1234 %1 6 %2 10 %3 "DESCRIPTION"

Коммутаторы позволяют настроить работу протокола SNMP для удаленного мониторинга и управления устройством. Устройство поддерживает протоколы версий SNMPv1, SNMPv2, SNMPv3. Настройка SNMPv1 отличается от настройки SNMPv2 только устанавливаемой версией в команде snmp group <Group> user <User> security-model <v1/v2c>.

Базовая настройка SNMPv2 на чтение и запись:

console(config)# snmp user ReadUser

console(config)# snmp user WriteUser

console(config)# snmp group ReadGroup user ReadUser security-model v2c

console(config)# snmp group WriteGroup user WriteUser security-model v2c

console(config)# snmp community index 1 name public security ReadUser

console(config)# snmp community index 2 name private security WriteUser

console(config)# snmp access ReadGroup v2c read iso_test

console(config)# snmp access WriteGroup v2c read iso_test write iso_test

console(config)# snmp view iso_test 1 included

Далее опишем подробно, что делается каждой из этих команд:

snmp user ReadUser - Создание SNMP-пользователя ReadUser.

Далее добавим его в группу ReadGroup, для которой укажем используемый протокол SNMP и настроим права доступа (RO), и настроим для пользователя соответствие community public.

snmp user WriteUser - Создание SNMP-пользователя WriteUser.

Далее добавим его в группу WriteGroup, для которой укажем используемый протокол SNMP и настроим права доступа (RW), и настроим для пользователя соответствие community private.

snmp group ReadGroup user ReadUser security-model v2c - Создание группы ReadGroup. К ней привязываем пользователя ReadUser и указываем, что будет использоваться именно протокол SNMPv2.

snmp group WriteGroup user WriteUser security-model v2c - Создание группы WriteGroup. К ней привязываем пользователя WriteUser и указываем, что будет использоваться именно протокол SNMPv2.

snmp community index 1 name public security ReadUser - Создание community public для пользователя ReadUser.

snmp community index 2 name private security WriteUser - Создание community private для пользователя WriteUser.

snmp access ReadGroup v2c read iso_test - Разрешить SNMP-группе ReadGroup доступ на чтение OID, попадающих под правило обозрения iso_test (имя правила обозрения можно задать свое).

snmp access WriteGroup v2c read iso_test write iso_test - Разрешить группе WriteGroup доступ на чтение и запись OID, попадающих под правило обозрения iso_test (имя правила обозрения можно задать свое).

snmp view iso_test 1 included - Создать правило обозрения для SNMP под названием iso_test, разрешающее опрос OID, начинающихся с 1. (1 included), группам, к которым будет привязан этот view (команда snmp access group).

Примечание: На коммутаторах этих линеек по умолчанию установлен одинаковый EngineID 80.00.08.1c.04.46.53, поэтому необходимо указывать уникальные EngineID при настройке SNMP. Пример EngineID на основе MAC-адреса коммутатора:

console(config)# snmp engineid cc.9d.a2.66.24.c0

Примечание: Начиная с версии ПО 10.3.6, появилась возможность задать IP-адрес для доступа к SNMP community. Пример команды:

snmp community index 1 name private security WriteUser 192.168.1.1

Настройка отправки SNMP-trap на адрес 192.168.2.1:

console(config)# snmp user TrapUser

console(config)# snmp community index 3 name publictrap security TrapUser

console(config)# snmp group TrapGroup user TrapUser security-model v2c

console(config)# snmp access TrapGroup v2c notify iso_test

console(config)# snmp view iso_test 1 included

console(config)# snmp targetaddr FirstHost param TrapParams 192.168.2.1 taglist TrapTag

console(config)# snmp targetparams TrapParams user TrapUser security-model v2c message-processing v2c

console(config)# snmp notify TrapNotify tag TrapTag type Trap

Настроенные по умолчанию события для отправки SNMP Trap:

console#show snmp traps

Trap Status

---------------------------------- --------

coldstart Enable

warmstart Enable

authentication-failure-traps Disable

errdisable-storm-control Enable

errdisable-loopback-detection Enable

errdisable-udld Enable

errdisable-port-security Enable

errdisable-overheat Enable

dry-contacts Disable

Trap Enabled on queue number

------------------------ -----------------------

cpu-rate-limit disabled

Trap Enabled on ports

------------------------ --------------------------------------

Link Status gi 1/0/1, gi 1/0/2, gi 1/0/3, gi 1/0/4, gi 1/0/5

gi 1/0/6, gi 1/0/7, gi 1/0/8, gi 1/0/9, gi 1/0/10

gi 1/0/11, gi 1/0/12, gi 1/0/13, gi 1/0/14, gi 1/0/15

gi 1/0/16, gi 1/0/17, gi 1/0/18, gi 1/0/19, gi 1/0/20

gi 1/0/21, gi 1/0/22, gi 1/0/23, gi 1/0/24, te 1/0/1

te 1/0/2, te 1/0/3, te 1/0/4, po 1, po 2

po 3, po 4, po 5, po 6, po 7

po 8, po 9, po 10, po 11, po 12

po 13, po 14, po 15, po 16, po 17

po 18, po 19, po 20, po 21, po 22

po 23, po 24, po 25, po 26, po 27

po 28, po 29, po 30, po 31, po 32

po 33, po 34, po 35, po 36, po 37

po 38, po 39, po 40, po 41, po 42

po 43, po 44, po 45, po 46, po 47

po 48, po 49, po 50, po 51, po 52

po 53, po 54, po 55, po 56, po 57

po 58, po 59, po 60, po 61, po 62

po 63, po 64

MAC learning disabled

MAC removing disabled

Отправку трапов по событиям можно отключить/включить :console(config)#snmp enable traps ?

coldstart coldStart trap

cpu CPU related configuration

dry-contacts Dry contacts related configuration

errdisable Errdisable traps

snmp SNMP related configuration

warmstart warmStart trap

Трапы по событиям link-status и mac-adress-table можно отключить/включить отдельно для каждого порта:

console(config)#interface gigabitethernet 0/1

console(config-if)#snmp trap ?

link-status Trap link status configuration

mac-address-table MAC address table traps

Видео по настройке SNMP:

Коммутаторы позволяют настроить работу протокола SNMP для удаленного мониторинга и управления устройством. Устройство поддерживает протоколы версий SNMPv1, SNMPv2, SNMPv3.

Ниже приведен пример настройки SNMPv3 пользователя без аутентификации и без шифрования, пользователя только с аутентификацией и пользователя с шифрованием и аутентификацией:console(config)# snmp user UserNoAuthNoPriv

console(config)# snmp user UserAuthNoPriv auth md5 PasswordAuthMD5

console(config)# snmp user UserAuthPriv auth sha PasswordAuthSHA priv DES PasswordPrivDES

console(config)# snmp group GroupNoAuthNoPriv user UserNoAuthNoPriv security-model v3

console(config)# snmp group GroupAuthNoPriv user UserAuthNoPriv security-model v3

console(config)# snmp group GroupAuthPriv user UserAuthPriv security-model v3

console(config)# snmp access GroupNoAuthNoPriv v3 noauth read iso write iso notify iso

console(config)# snmp access GroupAuthNoPriv v3 auth read iso write iso notify iso

console(config)# snmp access GroupAuthPriv v3 priv read iso write iso notify iso

console(config)# snmp view iso 1 included

Примечание: На коммутаторах этих линеек по умолчанию установлен одинаковый EngineID 80.00.08.1c.04.46.53, поэтому необходимо указывать уникальные EngineID при настройке SNMP. Пример EngineID на основе MAC-адреса коммутатора:console(config)# snmp engineid cc.9d.a2.66.24.c0

Пример команды SNMPv3 из консоли Linux OS:snmpwalk -v3 -u "username" -a SHA -A "auth_password" -x DES -X "priv_password" -l authPriv 192.168.1.141 iso.3.6.1.2.1.1.5.0

проверос

Технология "Dying gasp" позволяет проинформировать администратора сети при отключении питания от коммутатора через отправку syslog сообщения или snmp-trap, а также с помощью пакетов ethernet OAM.

Если коммутатор аппаратно поддерживает технологию "Dying gasp", то есть возможность настроить отправку сообщения по протоколу syslog или snmp trap в момент отключения электропитания от устройства.

Информация о том, какие устройства аппаратно поддерживают Dying gasp, можно найти в "Руководстве пользователя" в таблице 9 – Основные технические характеристики.

1) Настраиваем SYSLOG сервер на устройстве. В примере используется настройка severity от 0 до 6console(config)# logging-server ipv4 192.168.2.2

Сообщения DG отправляются с уровнем emergencies (0).

2) Настраиваем отправку SNMP trap. Community private, сервер 192.168.2.2console(config)# snmp user SimpleUser

console(config)# snmp community index 1 name private security SimpleUser

console(config)# snmp group SimpleGroup user SimpleUser security-model v2c

console(config)# snmp access SimpleGroup v2c read iso write iso notify iso

console(config)# snmp view iso 1 included

console(config)# snmp targetaddr SimpleHost param SimpleParams 192.168.2.2 taglist SimpleTag

console(config)# snmp targetparams SimpleParams user SimpleUser security-model v2c message-processing v2c

console(config)# snmp notify SimpleNotify tag SimpleTag type Trap

3) Для отправки информации по Dying gasp необходимо обязательно настроить OAM на портуconsole(config)# set ethernet-oam enable

console(config)# interface gigabitethernet 0/2

console(config-if)# ethernet-oam enable

Можно проверить работу функционала DG в частном случае, проверив общую работу Ethernet OAM следующим образом:console(config)# interface tengigabitethernet 0/1

console(config-if)# ethernet-oam enable

console(config-if)# ethernet-oam disable

Как только ethernet-oam на Uplink-порту будет отключён, коммутатором будет отправлен SNMPTRAP со значением 258 в OID 1.3.6.1.2.1.158.1.6.1.4.{ifIndex}.

При непосредственном событии Dying Gasp коммутатором в этом поле будет отправлено значение 257 (в случае, когда функционал поддержан аппаратно).

OID, который отвечает за само событие отключения питания:

1.3.6.1.2.1.158.0.2 - dot3OamNonThresholdEvent

Остальные OID:

Uptime - 1.3.6.1.2.1.1.3.0

timestamp snmptrap - 1.3.6.1.2.1.158.1.6.1.2.{ifIndex}

OUI OAM-пакета - 1.3.6.1.2.1.158.1.6.1.3.{ifIndex}

Тип события - 1.3.6.1.2.1.158.1.6.1.4.{ifIndex} (значение 257 указывает на Dying Gasp)

Событие произошло локально (значение 1) или от соседнего устройства (значение 2) - 1.3.6.1.2.1.158.1.6.1.5.{ifIndex}

Количество событий - 1.3.6.1.2.1.158.1.6.1.12.{ifIndex}

В данной статье приведен пример просмотра принадлежности портов к VLAN по SNMP.

Порядок действий при просмотре информации о принадлежности порта к VLAN по SNMP должен быть следующим:

1. Просматриваем режимы работы портов:

snmpwalk -v2c -c NETMAN 192.168.1.239 1.3.6.1.4.1.2076.65.1.10.1.2

iso.3.6.1.4.1.2076.65.1.10.1.2.1 = INTEGER: 1 - access

iso.3.6.1.4.1.2076.65.1.10.1.2.2 = INTEGER: 1 - access

iso.3.6.1.4.1.2076.65.1.10.1.2.3 = INTEGER: 3 - general

iso.3.6.1.4.1.2076.65.1.10.1.2.4 = INTEGER: 3 - general

iso.3.6.1.4.1.2076.65.1.10.1.2.5 = INTEGER: 3 - general

iso.3.6.1.4.1.2076.65.1.10.1.2.6 = INTEGER: 1 - access

iso.3.6.1.4.1.2076.65.1.10.1.2.7 = INTEGER: 2 - trunk

iso.3.6.1.4.1.2076.65.1.10.1.2.8 = INTEGER: 2 - trunk

iso.3.6.1.4.1.2076.65.1.10.1.2.9 = INTEGER: 2 - trunk

iso.3.6.1.4.1.2076.65.1.10.1.2.10 = INTEGER: 3 - general

2. Trunk-порты пропускают все активные vlan. Поэтому выводим таблицу, отображающую состояние активности vlan:

snmpwalk -v2c -c NETMAN 192.168.1.239 1.3.6.1.2.1.17.7.1.4.3.1.5

iso.3.6.1.2.1.17.7.1.4.3.1.5.1 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.2 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.3 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.4 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.5 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.6 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.7 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.8 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.9 = INTEGER: 1

iso.3.6.1.2.1.17.7.1.4.3.1.5.10 = INTEGER: 1

Видим, что созданы и активны vlan с 1 по 10. Это означает, что через порты 7-9 проходят vlan 1-10 (не учитывая native vlan, которые определим ниже).

3. Обращаемся к oid, отвечающему за access vlan/pvid/native vlan на портах:

snmpwalk -v2c -c NETMAN 192.168.1.239 1.3.6.1.2.1.17.7.1.4.5.1.1

iso.3.6.1.2.1.17.7.1.4.5.1.1.1 = Gauge32: 2 - из первого oid определили, что порт в аксесс-режиме. По данному выводу определяем vlan 2

iso.3.6.1.2.1.17.7.1.4.5.1.1.2 = Gauge32: 3 - из первого oid определили, что порт в аксесс-режиме. По данному выводу определяем vlan 3

iso.3.6.1.2.1.17.7.1.4.5.1.1.3 = Gauge32: 1 - из первого oid определили, что порт в дженерал-режиме. По данному выводу определяем pvid порта - 1

iso.3.6.1.2.1.17.7.1.4.5.1.1.4 = Gauge32: 6 - из первого oid определили, что порт в дженерал-режиме. По данному выводу определяем pvid порта - 6

iso.3.6.1.2.1.17.7.1.4.5.1.1.5 = Gauge32: 4 - из первого oid определили, что порт в дженерал-режиме. По данному выводу определяем pvid порта - 4

iso.3.6.1.2.1.17.7.1.4.5.1.1.6 = Gauge32: 4 - из первого oid определили, что порт в аксесс-режиме. По данному выводу определяем vlan 4

iso.3.6.1.2.1.17.7.1.4.5.1.1.7 = Gauge32: 1 - из первого оid определили, что порт в транк-режиме. По данному oid определяем, что native vlan для данного порта - 1

iso.3.6.1.2.1.17.7.1.4.5.1.1.8 = Gauge32: 1 - из первого оid определили, что порт в транк-режиме. По данному oid определяем, что native vlan для данного порта - 1

iso.3.6.1.2.1.17.7.1.4.5.1.1.9 = Gauge32: 7 - из первого оid определили, что порт в транк-режиме. По данному oid определяем, что native vlan для данного порта - 7

iso.3.6.1.2.1.17.7.1.4.5.1.1.10 = Gauge32: 1 - из первого oid определили, что порт в дженерал-режиме. По данному выводу определяем pvid порта - 1

На данном этапе мы уже определили однозначную принадлежность vlan для портов 1,2,6,7,8,9:

порт 1 - access vlan 2;

порт 2 - access vlan 3;

порт 6 - access vlan 4;

порт 7 - trunk vlan 2-10, native vlan 1;

порт 8 - trunk vlan 2-10, native vlan 1;

порт 9 - trunk vlan 1-6, 8-10, native vlan 7;

порт 10 - general vlan 1 (дефолтная конфигурация).

Продолжаем:

4. Выведем таблицу отображения untagged-портов (также нужно учитывать, что в данной таблице отображаются native vlan для trunk-портов) для vlan:

snmpwalk -v2c -c NETMAN 192.168.1.239 1.3.6.1.2.1.17.7.1.4.3.1.4

iso.3.6.1.2.1.17.7.1.4.3.1.4.1 = Hex-STRING: 23 40 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порты 3,7,8,10 - untagged для vlan 1;

iso.3.6.1.2.1.17.7.1.4.3.1.4.2 = Hex-STRING: 80 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 1 - access - vlan 2;

iso.3.6.1.2.1.17.7.1.4.3.1.4.3 = Hex-STRING: 40 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 2 - access - vlan 3;

iso.3.6.1.2.1.17.7.1.4.3.1.4.4 = Hex-STRING: 04 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 6 - access - vlan 4;

iso.3.6.1.2.1.17.7.1.4.3.1.4.5 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.4.6 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.4.7 = Hex-STRING: 00 80 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 9 - trunk - native vlan 7;

iso.3.6.1.2.1.17.7.1.4.3.1.4.8 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.4.9 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.4.10 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

5. Выведем таблицу отображения для интерфейсов vlan "1.3.6.1.2.1.17.7.1.4.3.1.2" для вычисления портов, работающих в режиме tagged. В данной таблице присутствуют ВСЕ порты, входящие во vlan, вне зависимости от принадлежности к тегированному или не тегированному режиму порта. По этой причине, чтобы определить порты, работающие в режиме tagged, требуется сравнивать выводы двух таблиц (этой и предыдущей). В случае, если порт присутствует в выводе обоих таблиц - порт работает в режиме untagged. Если порт присутствует только в одной, нижеприведенной таблице, - значит порт работает в режиме tagged.

В выводе предоставлены данные по всем созданным vlan:

snmpwalk -v2c -c NETMAN 192.168.1.239 1.3.6.1.2.1.17.7.1.4.3.1.2

iso.3.6.1.2.1.17.7.1.4.3.1.2.1 = Hex-STRING: 23 40 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - не разбираем. Вывод аналогичен выводу таблицы выше. Порт работает в режиме untagged.

iso.3.6.1.2.1.17.7.1.4.3.1.2.2 = Hex-STRING: 80 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - не разбираем. Вывод аналогичен выводу таблицы выше. Порт работает в режиме untagged.

iso.3.6.1.2.1.17.7.1.4.3.1.2.3 = Hex-STRING: 40 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - не разбираем. Вывод аналогичен выводу таблицы выше. Порт работает в режиме untagged.

iso.3.6.1.2.1.17.7.1.4.3.1.2.4 = Hex-STRING: 24 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 3 имеет tag vlan 4 в режиме general. порт 6 не разбираем (порт работает в режиме untagged)

iso.3.6.1.2.1.17.7.1.4.3.1.2.5 = Hex-STRING: 10 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 4 имеет tag vlan 5 в режиме general.

iso.3.6.1.2.1.17.7.1.4.3.1.2.6 = Hex-STRING: 08 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - порт 5 имеет tag vlan 6 в режиме general.

iso.3.6.1.2.1.17.7.1.4.3.1.2.7 = Hex-STRING: 00 80 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 - не разбираем. Вывод аналогичен выводу таблицы выше. Порт работает в режиме untagged.

iso.3.6.1.2.1.17.7.1.4.3.1.2.8 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.2.9 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

iso.3.6.1.2.1.17.7.1.4.3.1.2.10 = Hex-STRING: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

Суммируем все полученные значения по всем таблицам:

1 порт - режим access vlan 2

2 порт - режим access vlan 3

3 порт - режим general vlan 4

4 порт - режим general vlan 5 + pvid 6

5 порт - режим general vlan 6 + pvid 4

6 порт - режим access vlan 4

7 порт - режим trunk vlan 2-10

8 порт - режим trunk vlan 2-10

9 порт - режим trunk vlan 1-6,8-10 + native vlan 7

10 порт - режим general vlan 1

В конфигурации это выглядит так:!

interface gigabitethernet 0/1

switchport mode access

switchport access vlan 2

no shutdown

!

interface gigabitethernet 0/2

switchport mode access

switchport access vlan 3

no shutdown

!

interface gigabitethernet 0/3

switchport general allowed vlan add 4

no shutdown

!

interface gigabitethernet 0/4

switchport general allowed vlan add 5

switchport general pvid 6

no shutdown

!

interface gigabitethernet 0/5

switchport general allowed vlan add 6

switchport general pvid 4

no shutdown

!

interface gigabitethernet 0/6

switchport mode access

switchport access vlan 4

no shutdown

!

interface gigabitethernet 0/7

switchport mode trunk

no shutdown

!

interface gigabitethernet 0/8

switchport mode trunk

no shutdown

!

interface gigabitethernet 0/9

switchport mode trunk

switchport trunk native vlan 7

no shutdown

!

interface gigabitethernet 0/10

no shutdown

!

Создадим локального пользователя test с уровнем привилегий 15 по SNMP и паролем 111 от имени пользователя admin/admin:

fsusrMgmtEntry 1.3.6.1.4.1.29601.2.70.2.1.1 - базовая ветвь

<длина_строки>.<новый_username_в_ASCII>.<длина_строки>.<юзер_который_вносит_изменения_в_ASCII>.<двоеточие_в_ASCII>.<пароль_в_ASCII>

В нашем случае необходимо закодировать в ASCII следующую строчку:

4.test.11.admin:admin

Сначала необходимо установить значение поля fsusrMgmtUserRowStatus (8) в "CreateAndWait" (5):

snmpset -c private -v2c 192.168.2.6 1.3.6.1.4.1.29601.2.70.2.1.1.8.4.116.101.115.116.11.97.100.109.105.110.58.97.100.109.105.110 i 5

Установим пароль 111:

snmpset -c private -v2c 192.168.2.6 1.3.6.1.4.1.29601.2.70.2.1.1.3.4.116.101.115.116.11.97.100.109.105.110.58.97.100.109.105.110 s "111"

Назначим уровень привилегий 15:

snmpset -c private -v2c 192.168.2.6 1.3.6.1.4.1.29601.2.70.2.1.1.4.4.116.101.115.116.11.97.100.109.105.110.58.97.100.109.105.110 u 15

Сделаем пользователя test активным - установить значение поля fsusrMgmtUserRowStatus (8) в "active" (1):

snmpset -c private -v2c 192.168.2.6 1.3.6.1.4.1.29601.2.70.2.1.1.8.4.116.101.115.116.11.97.100.109.105.110.58.97.100.109.105.110 i 1

Создание ACL на коммутаторах MES24хх c помощью snmpset осуществляется в два этапа:

1. Создаем ACL

snmpset -v2c -c private 10.10.10.45 \

1.3.6.1.4.1.29601.2.21.3.1.1.25.1001 i 5 - создание ACL и ожидание применения

2. Добавление параметров ACL

snmpset -v2c -c private 10.10.10.45 \

1.3.6.1.4.1.29601.2.21.3.1.1.3.1001 i 255 \ - настройка протокола IP (255 значение по умолчанию)

1.3.6.1.4.1.29601.2.21.3.1.1.6.1001 i 1 \ - настройка IPv4/IPv6 (по умолчанию IPv4 -1, IPv6 - 2)

1.3.6.1.4.1.29601.2.21.3.1.1.7.1001 x "0B0B0B00" \ - IP-адрес назначения (hex-формат)

1.3.6.1.4.1.29601.2.21.3.1.1.9.1001 u 24 \ - префикс (маска) назначения

1.3.6.1.4.1.29601.2.21.3.1.1.8.1001 x "c0a80f00" \ - IP-адрес источника (hex-формат)

1.3.6.1.4.1.29601.2.21.3.1.1.10.1001 u 24 \ - префикс (маска) источника

1.3.6.1.4.1.29601.2.21.3.1.1.22.1001 i 1 \ - действие для правила (по умолчанию permit -1, deny -2)

1.3.6.1.4.1.29601.2.21.3.1.1.15.1001 x "8000000000000000" \ - назначение на физический интерфейс Gi0/1

1.3.6.1.4.1.29601.2.21.3.1.1.25.1001 i 1 - переключение ACL в активное состояние

В результате на коммутаторе создан access-list extended 1001 и назначен на интерфейс Gi0/1

ip access-list extended 1001

permit ip 192.168.15.0 255.255.255.0 11.11.11.0 255.255.255.0

!

interface gigabitethernet 0/1

ip access-group 1001 in

Примечание:

Для изменения любого параметра ACL необходимо его перевести в неактивное состояние.

snmpset -v2c -c private 10.10.10.45 \

1.3.6.1.4.1.29601.2.21.3.1.1.25.1001 i 2

Данные шаблоны написаны для версий ПО Zabbix 7.x.x. и 6.х.х.

Перед использованием необходимо убедиться, что стандартныe MIBs установлены в систему.

При изменении версии расширения Zabbix для построения шаблонов данные файлы могут не загрузиться. В таком случае для обновления шаблонов для поддержки в последующих версиях Zabbix необходимо обратиться в систему технической поддержки ServiceDesk.

Данный шаблон необходимо изменить под свои нужды, поменяв OID для мониторинга, руководствуясь документацией SNMP, представленной на нашем сайте.

Также для самих коммутаторов при использовании шаблона необходимо исключить из мониторинга неиспользуемые/несуществующие на них объекты (напр. опрос ненастроенных интерфейсов LAG), чтобы уменьшить количество SNMP-запросов и снизить загрузку на CPU устройств.

eltex_mes_template_for_10.3_zabbix_6.zip

eltex_mes_template_for_10.3_zabbix_7.zip

eltex_mes_template_for_10.4_zabbix_6.zip

eltex_mes_template_for_10.4_zabbix_7.zip

Модели коммутаторов MES с суффиксом ‘P’ в обозначении поддерживают электропитание устройств по линии Ethernet в соответствии с рекомендациями IEEE 802.3af (PoE) и IEEE 802.3at (PoE+). Эксплуатировать коммутаторы необходимо только с заземлённым корпусом.

При возникновении проблем с питанием PoE устройств понять возможную причину проблемы можно, используя команды:

1) Команда позволяющая посмотреть состояние электропитания всех интерфейсов, поддерживающих питание по линии PoE:console# show power inline

PoE Port Info

-------------

Port-Index PoeAdminState DetectionStatus Power (W) powerClass priority

---------- ------------- --------------- --------- ---------- --------

gi 1/0/1 up Delivering Power 3 class 0 low

gi 1/0/2 up Searching 0 class 0 low

gi 1/0/3 up Searching 0 class 0 low

gi 1/0/4 up Searching 0 class 0 low

gi 1/0/5 up Searching 0 class 0 low

2) Посмотреть состояние электропитания конкретного интерфейса можно следующей командой:

show power inline проблемный порт

Из вывода в динамике, используя счетчики ошибок, можно определить возможные причины конфликтов в подаче PoE. Пример:

console# show power inline gigabitethernet 1/0/1

PoE Port Info

-------------

Port Number : 1

PoeAdminStatus : Up

PoeDetectionState : Delivering Power

Class : 0

Priority : low

Current (mA) : 56

Voltage (V) : 53

Power (W) : 3.0

Power limit (mW) : According to class

MPS Absent Counter : 0

Invalid Signature Counter : 0

Power Denied Counter : 0

Overload Counter : 0

Short Counter : 0

| Status | Оперативное состояние электропитания порта. Возможные значения:

|

| Overload Counter | Счетчик количества случаев перегрузки по электропитанию |

| Short Counter | Счетчик случаев короткого замыкания |

| Invalid Signature Counter | Счетчик ошибок классификации подключенных PoE-устройств |

| Power Denied Counter | Счетчик случаев отказа в подаче электропитания |

| MPS Absent Counter | Счетчик случаев прекращения электропитания из-за отключения питаемого устройства |

3) Следующая команда отображает характеристики потребления мощности всех PoE-интерфейсов устройства:

show power inline consumption

Пример вывода команды:

console# show power inline consumption

PoE Power Consumption

---------------------

Port Voltage(V) Current(mA) Power(W) Power Limit(W)

---------- ---------- ----------- -------- --------------

gi 1/0/1 53 56 3.0 31.2

gi 1/0/2 0 0 0.0 31.2

gi 1/0/3 0 0 0.0 31.2

gi 1/0/4 0 0 0.0 31.2

gi 1/0/5 0 0 0.0 31.2

4) Рекомендуется провести тест tdr для проверки целостности витой пары, с помощью которой подключается потребитель PoE. Убедиться, что статусы пар выдают состояние "OK". В случае обнаружения статусов "Cross" или "Short" рекомендуется произвести замену медного кабеля.

Пример вывода команды:

console# test cable-diagnostics gigabitethernet 1/0/1

Port Pair Result Length [m] Date

--------- ---- ------------------- ---------- --------------------------

gi 1/0/1 1-2 OK 7 01-Jan-2000 01:00:23

3-6 OK 7

4-5 OK 7

7-8 OK 7

Каждая отдельная проблема с подачей питания по PoЕ требуют индивидуальной подхода к решению, проблема может быть на стороне конечного устройства РоЕ, кабеля или коммутатора.

При обращении в службу технической поддержки необходимо предоставить выводы следующих команд:

console# show tech-support

console# show power inline

console# show power inline проблемный порт

console# sh power inline consumption

console# test cable-diagnostics проблемный порт

На коммутаторах серии MES14xx, MES24xx, MES3400-xx, MES37хх есть возможность запуска отладочных команд debug. Перед запуском команд следует настроить вывод отладочной информации в локальную сессию по консоли, в удаленную сессию или в файл на флеш.

Настройки в локальную сессию (при подключении по консоли):config#debug-logging console

console(config)#debug console

Вывод в текущую удаленную сессию:console#debug terminal take

console(config)#debug console

Вывод информации в файлconsole(config)#debug-logging file

Файл с логами находится в директории dir LogDir/Debug

Бывают случаи, когда коммутаторы недоступны удаленно, при этом услуги клиентам предоставляются. Что требуется выяснить:

1) После каких действий возникла проблема. Сама по себе или после настроек?

2) Отвечает ли коммутатора на icmp, snmp?

3) Подключиться консолью и выполнить следующие команды:

show tech-support

dump task name

dump sockets

Результаты выполнения команд сохранить в отдельный файл. Для восстановления управления перезагрузить устройство по питанию.

4) Оставить заявку на нашем сайте https://eltexcm.ru/services/tehnicheskaya-podderzhka.html. Подробно описать проблему, приложить снятые выводы.

Выполнение команд можно остановить двойным нажатием на клавишу Esc.

При эксплуатации коммутаторов в сетях клиентов могут возникать ситуации, когда на коммутаторе фиксируется высокая загрузка CPU ~ 80-100%.

Клиенты обращаются в службу поддержки с просьбой помочь разобраться, что вызывает такую аномально высокую загрузку. Для анализа ситуации службе поддержки требуется информация по процессам, статистике и утилизации CPU, полученная в момент проблемы.

Команды необходимо выполнять в момент проблемы 5 раз с интервалом 20 секунд:show env cpu

show cpu rate limit

show env tasks

Далее снять:show tech-sup

Все выводы команд необходимо сохранить в файл и приложить к заявке. Обращение в техническую поддержку можно осуществить на нашем сайте https://eltexcm.ru/services/tehnicheskaya-podderzhka.html.

Примечание: Подробное описание процессов, которые вызывают загрузку CPU можно посмотреть в руководстве по эксплуатации Приложение Г.

Для этого необходимо воспользоваться командой:console# show fiber-ports optical-transceiver gigabitethernet gi_port | tengigabitethernet te_port

Пример:console# show fiber-ports optical-transceiver gi0/9

Port Temp Voltage Current Output Input LOS Transceiver

[C] [V] [mA] Power Power Type

[mW / dBm] [mW / dBm]

----------- ------ ------- -------- ------------- -------------- ---- -------------

gi1/0/9 23.6 3.304 22.550 0.27 / -5.65 0.00 / -40.00 Yes Fiber

Temp - Internally measured transceiver temperature

Voltage - Internally measured supply voltage

Current - Measured TX bias current

Output Power - Measured TX output power in milliWatts/dBm

Input Power - Measured RX received power in milliWatts/dBm

LOS - Loss of signal

N/A - Not Available, N/S - Not Supported, E - error

Transceiver information:

Vendor name: OEM

Serial number: S1C53253701826

Part number: APSB53123CDS20

Vendor revision: 1.00

Connector type: SC

Transceiver type: SFP/SFP+

Compliance code: 1000BASE-BX10

Laser wavelength: 1550 nm

Transfer distance: 20000 m

Diagnostic: Supported

Команда, которая позволяет посмотреть статистику по пакетам на физическом интерфейсе

console# show interfaces counters interface-id

Например,

sh interfaces counters GigabitEthernet 0/5

| Port | InOctets | InUcast | InMcast | InBcast | InDiscard | InErrs | InHCOctet |

| gi1/0/5 | 110684852 | 52554 | 133762 | 48 | 5 | 0 | 110684852 |

| Port | OutOctets | OutUcast | OutMcast | OutBcast | OutDiscard | OutErrs | OutHCOctet |

| gi1/0/5 | 71762424 | 42121 | 81577 | 22 | 0 | 0 | 71762424 |

InOctets - Количество принятых байтов.

InUcast -Количество принятых одноадресных пакетов.

InMcast - Количество принятых многоадресных пакетов.

InBcast - Количество принятых широковещательных пакетов.

OutOctets - Количество переданных байтов.

OutUcast - Количество переданных одноадресных пакетов.

OutMcast - Количество переданных многоадресных пакетов.

OutBcast - Количество переданных широковещательных пакетов

InDiscard - Количество отброшенных пакетов на приеме

OutDiscard - Количество отброшенных пакетов на передаче

InErrs - Количество ошибок на приеме

OutErrs - Количество ошибок на передаче

InHCOctet - Количество принятых 64-битных пакетов

OutNCOctet - Количество переданных 64-битных пакетов

console# test cable-diagnostics tdr interface GigabitEthernet 1/0/5

| Port | Pair | Result | Lenght [m] | Date |

| gi1/0/5 | 1-2 | Open | 1 | 24-Mar-2014 10:16:22 |

| 3-6 | Open | 1 | ||

| 4-5 | Open | 1 | ||

| 7-8 | Open | 1 |

Обрыв на расстоянии 1м по каждой паре.

Oрганизуем мониторинг трафика с порта GigabitEthernet 0/9 через порт TengigabitEthernet 0/1 навесив vlan 700 на весь отзеркалированный трафик. На промежуточных коммутаторах, где прописан vlan 700, должен быть отключен mac learning в данном vlan.

configure

vlan 700

vlan active

exit

monitor session 1 source interface gigabitethernet 0/9

monitor session 1 destination remote vlan 700

monitor session 1 destination interface tengigabitethernet 0/1

Просмотр состояния сессии зеркалирования:

console#show monitor session 1

Mirroring is globally Enabled.

Session : 1

-------

Source Ports

Rx : None

Tx : None

Both : gi 1/0/9

Destination Ports : te 1/0/1

Session Status : Active

Rspan Type : Destination

Rspan Vlan Id : 700

Отключение изучения MAC-адресов в vlan:

vlan 700

set unicast-mac learning disable

Функция зеркалирования портов предназначена для контроля сетевого трафика путем пересылки копий входящих и/или исходящих пакетов с одного или нескольких контролируемых портов на один контролирующий порт.

При зеркалировании более одного физического интерфейса возможны потери трафика. Отсутствие потерь гарантируется только при зеркалировании одного физического интерфейса.

Существует возможность настроить до 4-х сессий зеркалирования.

К контролирующему порту применяются следующие ограничения:

- Порт не может быть контролирующим и контролируемым портом одновременно;

- IP-интерфейс должен отсутствовать для этого порта;

К контролируемым портам применяются следующие ограничения:

- Порт не может быть контролирующим и контролируемым портом одновременно.

Пример настройки SPAN:

Организуем мониторинг трафика с портов GigabitEthernet 0/1, GigabitEthernet 0/2 на порт GigabitEthernet 0/3.

monitor session 1 source interface gigabitethernet 0/1

monitor session 1 source interface gigabitethernet 0/2

monitor session 1 destination interface gigabitethernet 0/3

В выводе команды show monitor session X, где Х - это номер сессии можно просмотреть информацию по контролирующим и контролируемым портам:console#show monitor session 1

Mirroring is globally Enabled.

Session : 1

-------

Source Ports

Rx : None

Tx : None

Both : Gi0/1,Gi0/2

Destination Ports : Gi0/3

Session Status : Active

Rspan Disabled

Для настройки удаленного зеркалирования, где трафик из физических интерфейсов или из vlan зеркалируется в несколько аплинков, можно воспользоваться следующей схемой

Где gi0/5 — контролируемый порт;

gi0/1, gi0/2 — аплинки;

gi0/3, gi0/4 — физическая петля для QinQ

Трафик с контролируемого порта gi0/5 зеркалируется с помощью SPAN на gi0/3, с этого порта трафик выходит в тех vlan, что и изначально.

Порт gi0/3 физически соединён с портом gi0/4, где на весь зеркалируемый трафик добавляется вторая метка 100. В этом vlan зеркалированный трафик будет передаваться дальше через аплинки, поэтому на промежуточных коммутаторах, где прописан vlan 100, должен быть отключен mac learning в данном vlan.

vlan 10,100

vlan active

!

vlan 100

set unicast-mac learning disable

!

interface gigabitethernet 0/1

switchport general allowed vlan add 10,100

!

interface gigabitethernet 0/2

switchport general allowed vlan add 10,100

!

interface gigabitethernet 0/3

spanning-tree disable

spanning-tree bpdu-receive disabled

spanning-tree bpdu-transmit disabled

!

interface gigabitethernet 0/4

spanning-tree disable

switchport acceptable-frame-type untaggedAndPriorityTagged

switchport mode access

switchport access vlan 100

switchport dot1q tunnel

!

interface gigabitethernet 0/5

switchport mode access

switchport access vlan 10

!

!

monitor session 1 destination interface gigabitethernet 0/3

monitor session 1 source interface gigabitethernet 0/5 both

!

end

Для настройки зеркалирования, в котором дополнительно необходимо применить фильтрацию данного трафика, можно воспользоваться следующей схемой:

Где gi1/0/5 — контролируемый порт;

gi1/0/2 — аплинк;

gi1/0/3, gi1/0/4 — физическая петля для QinQ.

Для анализа трафика, проходящего через контролируемый порт gi1/0/5, настроено его зеркалирование (SPAN) на порт gi1/0/3. Важно отметить, что зеркалированная копия трафика сохраняет оригинальные VLAN-метки.

Далее порт gi1/0/3 физически соединен с портом gi1/0/4. На этом порте ко всему входящему зеркалированному трафику добавляется внешняя VLAN-метка 100 (QinQ). Одновременно на порте gi1/0/2, который является конечным пунктом назначения, эта внешняя метка удаляется с помощью конфигурации general untagged.

Фильтрация трафика осуществляется на порте gi1/0/4 с помощью ACL. Поскольку ACL применяется только ко входящему трафику, для корректной фильтрации используется физическая петля, что позволяет всему трафику с порта gi1/0/5 попадать под действие правил ACL.

Например, необходимо выполнить фильтрацию определенных IP-адресов. Тогда конфигурация ключевых интерфейсов и ACL будет выглядеть следующим образом:

monitor session 1 destination interface gigabitethernet 1/0/3

monitor session 1 source interface gigabitethernet 1/0/5 both

!

ip access-list extended 1001

permit ip host 192.168.67.111 any

!

ip access-list extended 1002

permit ip host 192.168.67.105 any

!

ip access-list extended 1003

permit ip host 192.168.67.106 any

!

Последним правилом (65535) необходимо добавить MAC ACL, который будет запрещать прохождение любых кадров, не попадающих под действие IP ACL. Данная настройка необходима, поскольку IP ACL не применяется к кадрам, не имеющим IP-заголовка.

mac access-list extended 65535

deny any any

!

vlan 100

set unicast-mac learning disable

!

interface gigabitethernet 1/0/2

switchport general allowed vlan add 100 untagged

!

interface gigabitethernet 1/0/3

spanning-tree disable

spanning-tree bpdu-receive disabled

spanning-tree bpdu-transmit disabled

!

interface gigabitethernet 1/0/4

ip access-group 1001 in

ip access-group 1002 in

ip access-group 1003 in

mac access-group 65535 in

spanning-tree disable

switchport mode access

switchport access vlan 100

switchport dot1q tunnel

!

interface gigabitethernet 1/0/5

switchport mode access

switchport access vlan 10

Таким образом, комбинация SPAN, QinQ, ACL и физической петли позволяет построить гибкий механизм зеркалирования. В результате на порт gi1/0/2 поступает трафик, который был отфильтрован по заданным правилам (в примере — разрешив только адреса 192.168.67.105, 192.168.67.106 и 192.168.67.111), прошел VLAN-маркировку и был возвращен в исходное состояние, готовый для передачи на анализатор пакетов.

Данная функция позволяет на основе сконфигурированных правил фильтрации по номерам внутренних VLAN (Customer VLAN) производить добавление внешнего SPVLAN (Service Provider’s VLAN), подменять Customer VLAN, а также запрещать прохождение трафика.

Рассмотрим несколько типовых примеров настройки SQinQ

1) Задача: пропустить vlan 31 без изменения, на остальные vlan, приходящие в порт 11 добавить метку 30. Конфигурация выглядит следующим образом:

interface gigabitethernet 0/11

switchport mode general

switchport general allowed vlan add 31

switchport general allowed vlan add 30 untagged

selective-qinq list ingress permit ingress-vlan 31

selective-qinq list ingress add-vlan 30

exit

!

interface gigabitethernet 0/12

switchport mode general

switchportgeneral allowed vlan add 30-31

exit

2) Для vlan 68,456,905 добавить метку 3. Для vlan 234,324,657 добавить метку 4:

interface gigabitethernet 0/1

switchport mode general

switchport general allowed vlan add 3,4 untagged

selective-qinq list ingress add-vlan 3 ingress-vlan 68,456,905

selective-qinq list ingress add-vlan 4 ingress-vlan 234,324,657

exit

3) Для vlan 68,456,905 добавить метку 3. Остальной трафик отбросить.

interface gigabitethernet 0/2

switchport mode general

switchport general allowed vlan add 3,4 untagged

selective-qinq list ingress add-vlan 3 ingress-vlan 68,456,905

selective-qinq list ingress deny

exit

4) Для всего трафика приходящего на порт 15 добавить метку 30

interface gigabitethernet 0/15

switchport mode general

switchport general allowed vlan add 30 untagged

selective-qinq list ingress add_vlan 30

exit

или

interface gigabitethernet 0/15

switchport mode access

switchport access vlan 30

switchport dot1q tunnel

exit